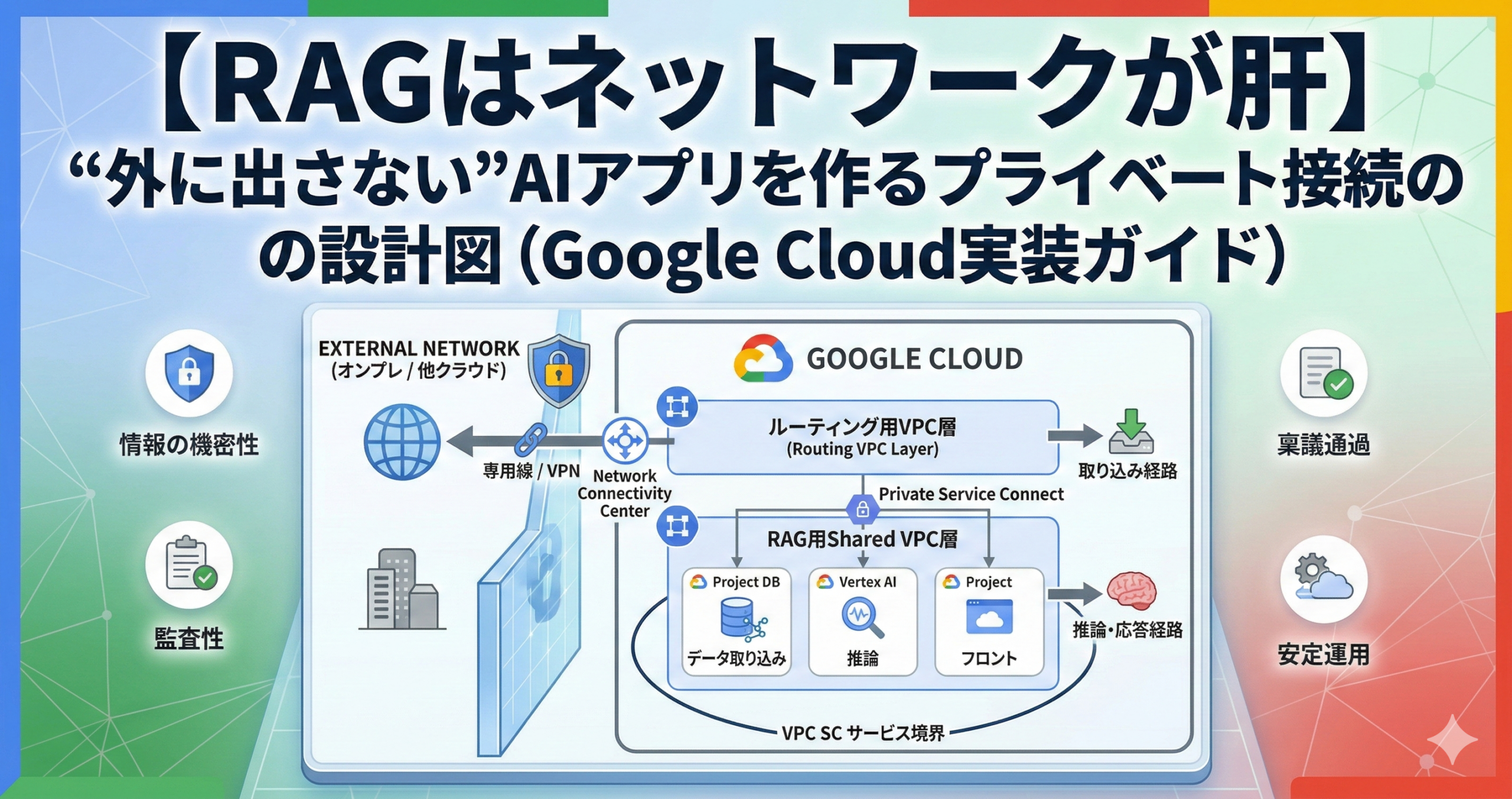

【RAGはネットワークが肝】“外に出さない”AIアプリを作るプライベート接続の設計図(Google Cloud実装ガイド)

生成AIを業務に入れると、マーケ部門でも「社内ナレッジ」「提案書」「商品FAQ」「営業トーク」「規約・法務メモ」など、扱う情報の温度が一気に上がります。

RAG(検索拡張生成)は、社内の“正しい情報”を参照して回答の精度を上げる有力な手段ですが、もう一つの論点が必ず出ます。

それが「その情報の通信経路は、どこを通るのか」です。

本記事は、Google Cloudの参照アーキテクチャを踏まえつつ、直訳ではなく日本の実務(稟議、KPI設計、代理店/インハウスの役割分担、ブランドセーフティ)に接続した“実装ガイド”として再構成します。

固有の数値・統計は扱わず、一般化した設計と手順でまとめます。

要点サマリー(最短でやること)

RAGを「取り込み」と「応答」に分けて設計する。

データ投入(取り込み)と、ユーザー応答(推論)の経路は別物として、入口を分けます。

“ルーティング用VPC”+“RAG用Shared VPC”の二層で考える。

外部ネットワーク接続と、AIアプリ内部を切り分けると稟議が通りやすくなります。

ハイブリッド接続は「専用線」か「VPN」を選ぶ。

外部(オンプレ/他クラウド)からの私設接続は、要件に応じて選定します。

周辺対策は「境界」「WAF」「AI入力対策」をセットにする。

ネットワークだけで終わらず、データ持ち出し対策や攻撃対策まで一式で整えます。

KPIを“性能”と“運用品質”で持つ。

応答の安定性、ログ監査のしやすさ、変更の安全性を指標化します。

イントロダクション

RAGは「答えの品質」だけでなく「通信の品質」も問われる

RAGは、LLM(大規模言語モデル)に社内の“根拠”を渡して回答の精度を上げる設計です。

しかし、RAGが業務に入るほど、参照される情報は機微になりがちです。

たとえば、未公開の施策メモ、価格改定の準備資料、顧客の要望、商談ログなど、外部へ出したくない情報が平気で混ざります。

だから、現場で詰まるのは「AIの使い方」ではなく「通信経路の説明」です。

“外に出さない”と言っても、どこまでが「外」なのか。

どの区間が私設で、どこで境界が引かれ、誰が監査できるのか。

ここを曖昧にすると、稟議が通りません。

🖍️ グラレコ風メモ:稟議で問われる四点

- 経路:通信はどこを通るか(入口/内部/出口)

- 境界:誰が守るか(ネットワーク境界・サービス境界)

- 監査:ログは残り、追えるか(変更履歴も含む)

- 停止:事故時に止められるか(権限・手順・責任者)

- RAGの価値は「正しい根拠」を渡せること。その根拠は機微になりやすい

- 設計は「取り込み」と「応答」を分けると説明しやすい

- 稟議では、技術より「境界の描き方」が効く

概要

参照アーキテクチャを“実務の言葉”に翻訳する:ルーティング層+RAG基盤+サービス分割

参照元の設計パターンは、ざっくり言うと「外部ネットワーク」と「Google Cloud側」を、管理・ルーティングの層でつなぎ、RAG基盤はShared VPCの下で分離する考え方です。

さらに、RAGの主要機能を「データ取り込み」「推論(サービング)」「フロント」のサービスプロジェクトに分割し、権限と責任を分けやすくしています。

ざっくり構造

外部ネットワーク(オンプレ/他クラウド)→ ルーティング用VPC → RAG用Shared VPC → 各サービス(取り込み/推論/フロント)

狙い

外部接続とAI基盤を切り分け、経路・境界・監査を説明しやすくする

RAGアプリの代表的な二つの通信フロー

📥 データ取り込み

社内のデータ担当が資料・データを投入し、ベクトル化や格納まで流す。

🧠 推論(応答)

ユーザーの質問→フロント→推論→参照→モデル→回答、の往復。

用語を最短で押さえる

| 用語 | 一言で | マーケ実務での意味 | つまずきポイント |

|---|---|---|---|

| VPC | クラウド内の仮想ネットワーク | AI基盤の“社内LAN”をクラウド上に作るイメージ | サブネット設計とルート設計が後から効く |

| Shared VPC | 複数プロジェクトで同じVPCを共有 | 部門/機能ごとにプロジェクトを分けても、ネットワークは統一できる | 権限付与の粒度が粗いと事故る |

| Network Connectivity Center | ネットワーク接続の“司令塔” | 外部接続と複数VPCのルーティングを一元管理しやすい | 経路の輸出入(どの範囲を共有するか)の設計が重要 |

| Private Service Connect | マネージドサービスへ私設で到達する入口 | データ投入やDB接続を“外部公開せず”にやるための要所 | DNSと許可ルールが曖昧だと接続できない |

| VPC Service Controls | データ持ち出しを抑える“境界” | 誤操作・侵害時の漏えいリスクを下げる説明材料になる | 例外設計がないと業務が止まる |

- 設計は「経路を二分(取り込み/応答)」→「境界を二層(外部接続/AI基盤)」が分かりやすい

- Shared VPCは、プロジェクト分割(権限分離)とネットワーク統一を両立しやすい

- 稟議で刺さるのは、ルート・境界・監査の“図解”

利点

“外に出さない”は目的ではなく、運用を止めずに守るための手段

プライベート接続の利点は、単に安全そうに見えることではありません。

本質は、AIアプリを業務に入れた後も、運用を止めずに守れる状態を作れることです。

具体的には、入口が整理され、通信経路の説明ができ、監査や停止が現実的になります。

🎯 実務で効く利点

- 稟議が通りやすい:経路と境界を説明でき、承認者の不安が減る

- 運用が安定する:外部公開の範囲が最小化され、事故の原因が減る

- 責任分解ができる:取り込み/推論/フロントで権限と運用責任を分けやすい

- 監査しやすい:入口が限定され、ログの追跡が現実的になる

- 拡張しやすい:外部ネットワークやサービス追加を“接続の枠組み”に乗せられる

マーケ視点での“利点の出し方”

マーケ部門がAIを入れるとき、承認側が心配するのは「情報が漏れる」だけではありません。

「表現事故」「誤情報」「顧客への影響」「外部パートナーの関与」など、横に広がるリスクです。

プライベート接続は、そのリスクの“入口”を減らし、統制を効かせやすくします。

🧩 利点が出やすい判断基準

- 社内限定で使う(外部公開が必須ではない)

- 参照データが機微で、監査が必要

- 外部ネットワーク(オンプレ/他クラウド)との連携がある

- 部門や外部パートナーが絡み、権限分離が必要

- プライベート接続は「守る」だけでなく「止まらない運用」を作るための設計

- 入口の限定が、説明責任と監査性を上げる

- 体制(責任分解)と一緒に設計すると効果が出やすい

応用方法

RAGアプリを“業務アプリ”にするための設計チェック

応用では「技術の選択肢」を整理し、要件に合わせて組み合わせます。

特に、外部ネットワーク接続(オンプレ/他クラウド)と、Google Cloud内のサービス接続(ストレージ/モデル/DB)を分けて考えると迷いにくいです。

どの接続手段を選ぶか(一般化した選び方)

| 設計対象 | 代表的な選択肢 | 向くケース | 注意点 |

|---|---|---|---|

| 外部ネットワーク → Google Cloud | 専用線 / VPN | 社内ネットワークから閉域で利用、固定拠点からのアクセス | IP重複、経路広告(BGP)設計、冗長化の設計が必要 |

| VPC → マネージドサービス | Private Service Connect / Private Google Access | 外部公開せずにストレージやDB、APIへ到達したい | DNS設計、許可ルール、監査ログの設計が重要 |

| サービス境界(データ持ち出し対策) | VPC Service Controls | 機微データを扱い、漏えいリスク説明が必要 | 例外(業務上必要な外部連携)を設計しないと詰まる |

| フロント入口(ユーザー応答) | 内部向けLB / 外部向けLB | 社内限定か、外部公開が必要かで分岐 | 公開する場合はWAF/認証/レート制御など一式が必要 |

RAGの運用を止めないための“設計チェックリスト”

- データ取り込み:投入経路は限定され、誰が投入できるか(権限)が明確か

- 応答経路:ユーザー入口はどこか。社内限定か、外部公開するかが決まっているか

- 参照データ:どのデータを参照してよいか(範囲)が定義されているか

- 境界:サービス境界(データ持ち出し対策)とネットワーク境界(入口制御)が揃っているか

- 監査:変更(ルート、DNS、許可ルール)の履歴が追えるか

- 停止:事故時に止める手順と責任者(深夜含む)が決まっているか

マーケ組織に落とす:役割分担の“最小RACI”

🛡️ 注意点:技術だけで解けない“運用の穴”がある

- ネットワークが閉じていても、参照データの範囲が曖昧だと事故が起きる

- 境界(サービス/ネットワーク)を作っても、例外運用がないと業務が止まる

- 承認者が欲しいのは「完璧」より「止められる設計」と「監査できる設計」

- 応用は「外部接続」と「クラウド内接続」を分けて設計すると速い

- チェックリストは、稟議と運用の共通言語になる

- RACIを作ると、部門横断で“止まらない”形に寄せやすい

導入方法

参照パターンを“手順”に落とす:小さく始めて、経路と境界を固める

導入は、いきなりフル構成にせず、経路が説明できる最小構成から始めるのが安全です。

参照元の設計パターンをベースに、現場で進めやすい順序へ再構成します。

おすすめの導入フロー

🧭 要件整理

社内限定か、外部公開が必要か。参照データの機微度と監査要件を決める。

🔌 外部接続

外部ネットワークからの私設接続を用意し、ルーティング層を作る。

🧩 RAG基盤

Shared VPC配下で、取り込み/推論/フロントを分割し、権限を整理する。

📥 取り込み経路

ストレージ投入の入口を限定し、DNS・許可ルール・監査ログを整える。

🛡️ 境界と入口

サービス境界・WAF・AI入力対策をセットで導入し、運用へ。

設計を“稟議で通す”テンプレ

KPIの持ち方(性能+運用品質)

| 領域 | 見るべき観点 | 現場のチェック | 改善アクション |

|---|---|---|---|

| 性能 | 応答の安定性、タイムアウト、ピーク時の振る舞い | 問い合わせが増える時間帯でも応答が崩れないか | 入口(LB)と内部(推論/参照)のボトルネック分離 |

| 信頼 | 誤情報・不適切回答の発生傾向 | どのデータを参照したか説明できるか | 参照データの範囲と更新運用(棚卸し)を整備 |

| 監査 | ログの追跡、変更の可視化 | 誰がいつ何を変えたか追えるか | 変更申請テンプレと監査ビューを統一 |

| 運用 | 障害時の停止・復旧の速さ | 深夜でも止められるか(連絡/権限) | 停止手順の訓練、権限の冗長化 |

🧯 よくある失敗

- 取り込み経路と応答経路を混ぜ、誰が何を管理するか曖昧になる

- DNSやルート設計が後回しで、接続トラブルが長引く

- 境界は作ったが、例外運用がなく業務が止まる

- 監査ログが散らばり、承認者の不安が解消しない

- 停止手順が文書だけで、実運用で動かない

- 導入は「経路の分離」→「境界の明文化」→「監査と停止」の順で固める

- 稟議は、性能より“監査できる/止められる”の説明が効く

- 運用の訓練(止める・戻す)が、最終的に安心を作る

未来展望

RAGは“情報システム”になる。マーケは体験と統制の両立が必要になる

RAGが広がると、AIアプリは「便利ツール」ではなく、社内の情報システムに近づきます。

つまり、継続運用、監査、変更管理、障害対応が前提になります。

このとき差が出るのは、モデルの性能ではなく「経路の設計」「境界の設計」「運用の設計」です。

🔭 これから効いてくる運用テーマ

- プロジェクト分割の標準化:取り込み/推論/フロントの責任分解を固定化

- 境界の二段構え:入口(WAF/認証)+サービス境界(持ち出し対策)

- 監査の自動化:変更の可視化と、レビューの型(承認フロー)を整備

- データ棚卸し:参照OK/NGと更新責任者を明確にし、古い情報を減らす

- 外部パートナー運用:権限・ログ・成果物の扱いを契約と手順に落とす

🧩 成熟度チェック(RAG運用)

- 初期:PoCは動くが、経路と境界が説明できない

- 中期:取り込み/応答が分離し、入口と境界が定義された

- 定着:監査・変更管理・停止手順が運用に組み込まれた

- 拡張:部門横断で標準化され、外部連携も例外運用として管理できる

- 未来の差分は“AIの賢さ”より“運用の強さ”に出やすい

- マーケは「体験の改善」と「統制の設計」を同時に求められる

- 最終的に、説明責任を果たせるアーキテクチャが残る

まとめ

RAGはネットワークで決まる。経路・境界・監査・停止を“先に”設計する

RAGは、社内の正しい情報を根拠に回答を作れる一方で、参照データが機微になりやすい設計です。

だからこそ、ネットワークは後付けではなく、最初から設計に入れる必要があります。

実務で重要なのは、技術を並べることではなく、「取り込み/応答の分離」「外部接続/AI基盤の分離」「監査と停止の運用」を揃えることです。

🧷 明日からの最短アクション

- RAGを「取り込み」と「応答」に分け、経路を図にする

- 参照データの範囲(OK/NG)と更新責任者を決める

- 入口(LB/許可ルール)と境界(持ち出し対策)をセットで稟議に載せる

- 監査ログと変更管理(誰が何を変えるか)をテンプレ化する

- 事故時の停止手順を作り、関係者で一度リハーサルする

- 稟議が通るRAGは「説明できる経路」と「止められる運用」を持つ

- ネットワークは“安全”のためだけでなく“継続運用”のための設計

- 最初に固めるほど、後からの拡張が速くなる

FAQ

現場の迷いを、判断基準に変える

マーケ部門でも、ネットワーク設計まで理解が必要ですか?

詳細実装まで理解する必要はありませんが、「経路」「境界」「監査」「停止」の説明に参加できると稟議が進みます。

特に、参照データの範囲(何を見せる/見せない)はマーケ側が主体になりやすい領域です。

まず社内限定で始めるのはアリですか?

アリです。むしろ安全に進めやすいです。

社内限定にすると入口が整理しやすく、運用(監査・停止)を固めてから段階的に拡張できます。

境界を作ると業務が止まりませんか?

止まることがあります。原因は「例外運用」がないことです。

業務上必要な外部連携(監査、更新、問い合わせ対応など)を先に洗い出し、例外条件と承認フローを決めるのがポイントです。

“プライベート接続”にすると性能が落ちますか?

一概には言えません。設計次第です。

重要なのは、入口(ユーザー応答)と内部(推論・参照)のボトルネックを分離し、障害の切り分けができる形にすることです。

外部パートナー(代理店・制作会社)が運用に入る場合は?

権限分離と監査ログが重要になります。

具体的には、プロジェクト分割、承認者の明確化、入力してよい情報の範囲、緊急停止の連絡網を、契約と運用手順に落としてください。

RAGの事故(誤情報)対策はネットワークだけで十分ですか?

十分ではありません。ネットワークは“経路の統制”です。

誤情報対策は、参照データの棚卸し、更新責任者、回答の評価と改善ループ(運用)で効きやすくなります。

- 迷ったら「経路」「境界」「監査」「停止」を順に確認する

- 境界は“例外運用”まで設計して初めて実務で回る

- ネットワークは土台。事故対策は運用ループが主役

参考サイト

参照元と一次情報(最大五件)

- Google Cloud Blog「Designing private network connectivity for RAG-capable gen AI apps」

- Cloud Architecture Center「Private connectivity for RAG-capable generative AI applications」

- Google Cloud Documentation「Network Connectivity Center overview」

- Google Cloud Documentation「Private Service Connect」

- Google Cloud Documentation「VPC Service Controls overview」

© 各サイトの権利は各権利者に帰属します。本記事は参照元の設計意図を踏まえつつ、日本のデジタルマーケ実務(稟議、KPI、体制、ブランドセーフティ)に合わせて独自に再構成しています。

「IMデジタルマーケティングニュース」編集者として、最新のトレンドやテクニックを分かりやすく解説しています。業界の変化に対応し、読者の成功をサポートする記事をお届けしています。

-2025-09-05T151236.591-320x180.png)

-7-320x180.png)

-2025-09-02T182807.156-120x68.png)